tg-me.com/codeby_sec/9099

Last Update:

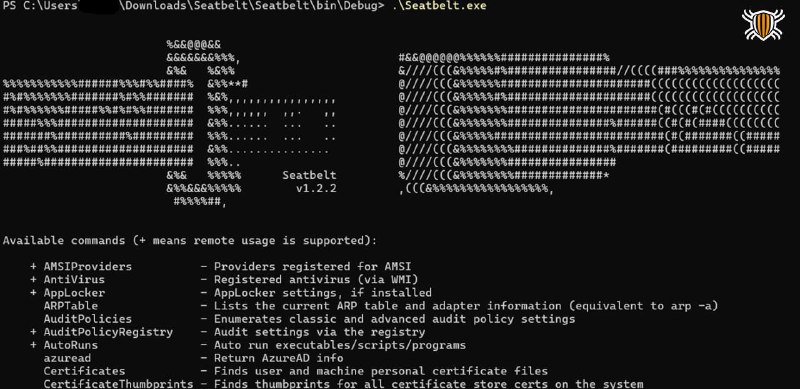

🚧 Seatbelt

Инструмент для аудита безопасности Windows-систем. Написан на C# и выполняет ряд проверок ориентированных на безопасность, как с точки зрения наступательной, так и с точки зрения оборонительной безопасности.

Установка возможна только с помощью сборки проекта в Visual Studio. Клонируем репозиторий:

git clone https://github.com/GhostPack/Seatbelt.git

Открываем проект через Visual Studio -> Сборка -> Собрать решение. В результате после успешной сборки по пути <...>\Seatbelt\bin\Debug будет находится бинарный файл Seatbelt.exe.

Многие команды по умолчанию выполняют фильтрацию. Если указать аргумент -full, вывод не будет фильтроваться. Кроме того, группа команд all выполнит все текущие проверки.

Следующая команда выполнит все проверки и вернет все выходные данные:

Seatbelt.exe -group=all -full

Проверки, связанные с получением данных о системе:

Seatbelt.exe -group=system

Запускает проверки, которые собирают интересные данные о пользователе, вошедшем в систему в данный момент (если права не расширены), или обо всех пользователях (если права расширены):

Seatbelt.exe -group=user

Cледующая команда возвращает код события 4624 (вход в систему) за последние 30 дней:

Seatbelt.exe "LogonEvents 30"

Команды, отмеченные знаком + в меню справки, можно запускать удалённо в другой системе. Это выполняется через WMI с помощью запросов к классам WMI и WMI StdRegProv для перечисления реестра. Следующая команда запускает удалённую проверку удалённой системы:

Seatbelt.exe -group=remote -computername=192.168.230.209 -username=THESHIRE\sam -password="yum \"po-ta-toes\""

Структура Seatbelt полностью модульная, что позволяет добавлять дополнительные командные модули в файловую структуру и загружать их динамически. В .\Seatbelt\Commands\Template.cs есть шаблон командного модуля с комментариями для справки. После сборки необходимо поместить модуль в логическую папку с файлами, включить его в проект в обозревателе решений Visual Studio и скомпилировать.